-

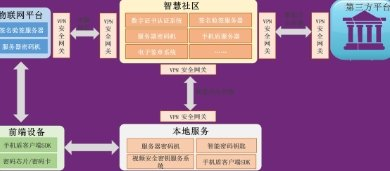

福建网络安全解决方案

随着“防火墙”技术的进步,在双家网关的基础上又演化出两种“防火墙”配置,一种是隐蔽主机网关,另一种是隐蔽智能网关(隐蔽子网)。隐蔽主机网关当前也许是一种常见的“防火墙”配置。顾名思义,这种配置一方面将...

发布时间:2024.03.03 -

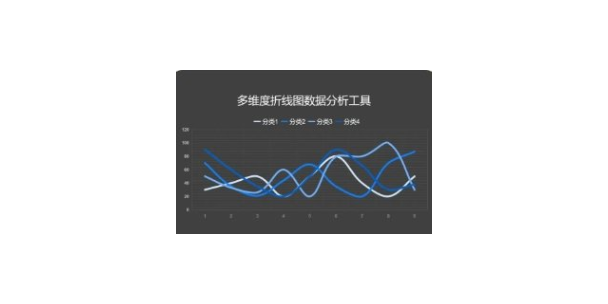

桐庐科技数据分析工具

随着计算机犯罪的越来越严重, 也通过法律制裁了一些利用计算机进行犯罪的嫌疑人,因此,调查人员如何通过系统的方法对计算机犯罪的案件进行定性和量刑等,对人们越来越具有吸引力。计算机数据分析工作是一种全新的...

-

静安区网络安全解决方案

入侵检测能力是衡量一个防御体系是否完整有效的重要因素,强大完整的入侵检测体系可以弥补防火墙相对静态防御的不足。对来自外部网和校园网内部的各种行为进行实时检测,及时发现各种可能的攻击企图,并采取相应的措...

-

锡山区网络安全解决方案

网络安全性问题关系到未来网络应用的深入发展,它涉及安全策略、移动代码、指令保护、密码学、操作系统、软件工程和网络安全管理等内容。一般的内部网与公用的互联网的隔离主要使用“防火墙”技术。 [7]“防火墙...

-

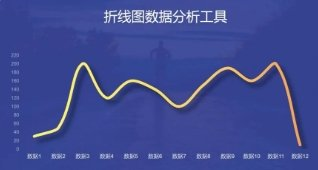

河北进口数据分析工具

众多开源的科学计算软件包都提供了Python的调用接口,例如 的计算机视觉库OpenCV、三维可视化库VTK、医学图像处理库ITK。而Python 的科学计算扩展库就更多了,例如如下3个十分经典的科学...

-

出口网络安全解决方案特点

它的经济、社会影响和政某治影响将是很严重的。因此,对用户使用计算机必须进行身份认证,对于重要信息的通讯必须授权,传输必须加密。采用多层次的访问控制与权限控制手段,实现对数据的安全保护;采用加密技术,保...

-

鼓楼区什么网络安全解决方案

数字同步网的定时信息:我国的数字同步网采用分布式多地区基准钟(LPR)控制的全同步网。LPR系统由铷钟加装两部全球定位系统(GPS)组成,或由综合定时供给系统BITS加上GPS组成。在北京、武汉、兰州...

-

重庆多功能数据分析工具

Stata的统计功能很强,除了传统的统计分析方法外,还收集了近20年发展起来的新方法,如Cox比例风险回归,指数与Weibull回归,多类结果与有序结果的logistic回归,Poisson回归,负二...

-

山西科技网络安全解决方案

它的经济、社会影响和政某治影响将是很严重的。因此,对用户使用计算机必须进行身份认证,对于重要信息的通讯必须授权,传输必须加密。采用多层次的访问控制与权限控制手段,实现对数据的安全保护;采用加密技术,保...

-

工程数据分析工具特点

初获得的数据必须经过处理或组织以供分析。 例如,这些可能涉及将数据放入表格格式(称为结构化数据)的行和列中以供进一步分析,通常是通过使用电子表格或统计软件。处理和组织后,数据可能不完整、包含重复项或...

-

松江区多功能数据分析工具

图表和图形的生成方式主要有两种:手动制表和用程序自动生成,其中用程序制表是通过相应的软件,例如SPSS、Excel、MATLAB等。将调查的数据输入程序中,通过对这些软件进行操作,得出 结果,结果可以...